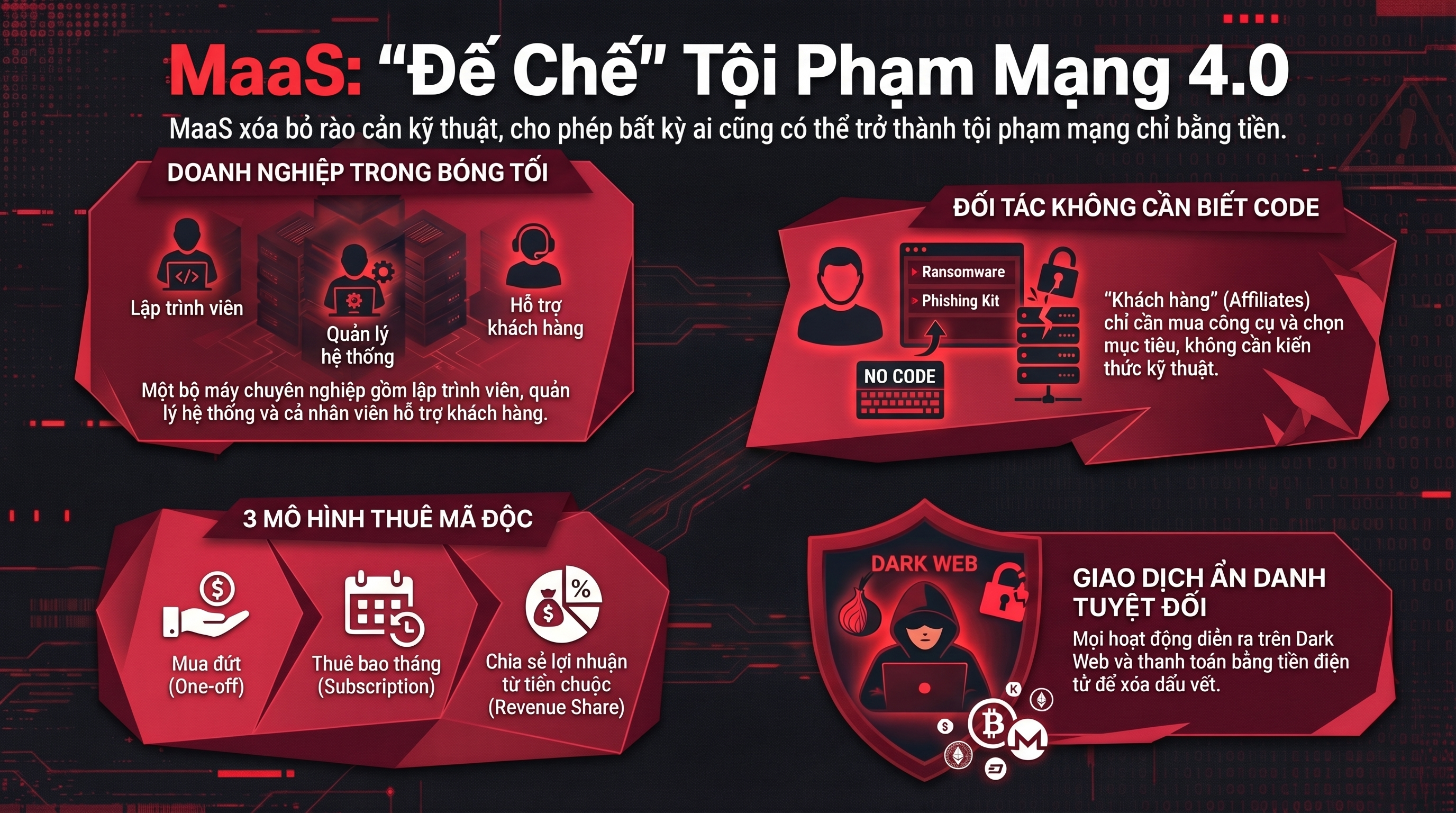

Bạn có biết rằng ngày nay, một kẻ không biết một dòng code nào vẫn có thể phát động một cuộc tấn công mạng tinh vi nhắm vào doanh nghiệp triệu đô? Không cần kỹ năng lập trình. Không cần kiến thức bảo mật. Chỉ cần… tiền và một đường dẫn vào dark web.

Đó là thực tế đáng sợ mà mô hình Malware-as-a-Service (MaaS) đã tạo ra, và nó đang thay đổi hoàn toàn bộ mặt của tội phạm mạng trên toàn thế giới, bao gồm cả Việt Nam. Cùng Chống Lừa Đảo tìm hiểu về mô hình tội phạm chuyên nghiệp này.

MaaS là gì? Hiểu một cách đơn giản nhất

Nếu bạn từng dùng Netflix, Spotify hay Google Workspace, hẳn bạn đã quen với mô hình SaaS (Software-as-a-Service): trả phí hàng tháng, dùng phần mềm của người khác mà không cần tự xây dựng hay bảo trì gì.

Malware-as-a-Service (MaaS) hoạt động y hệt như vậy. Nhưng thay vì phim ảnh hay công cụ văn phòng, thứ được “thuê” ở đây là phần mềm độc hại (malware) và toàn bộ hạ tầng để phát động tấn công mạng.

Nói cụ thể hơn: MaaS là một mô hình kinh doanh trong thế giới ngầm, nơi những hacker có chuyên môn cao sẽ phát triển, đóng gói và cho thuê các công cụ tấn công mạng, kèm theo hướng dẫn sử dụng, hỗ trợ kỹ thuật 24/7, và đôi khi cả đảm bảo “hoàn tiền nếu không hài lòng.”

Trong mô hình Maas, người mua dịch vụ này chỉ cần trả phí, nhận công cụ, rồi tự do tấn công bất kỳ mục tiêu nào họ muốn.

Mô hình vận hành của MaaS

Để hiểu MaaS vận hành thế nào, hãy hình dung đây là một công ty phần mềm… nhưng hoạt động hoàn toàn trong bóng tối.

MaaS Operators (Nhà vận hành) là những nhóm hacker có tổ chức, thường gồm:

Affiliates (Đối tác/Khách hàng) là những kẻ thuê dịch vụ. Họ không cần biết code, họ chỉ cần tiền để mua “kit tấn công” và một mục tiêu trong đầu.

Toàn bộ giao dịch diễn ra trên dark web, thanh toán bằng tiền điện tử để che giấu danh tính. Các nhà vận hành MaaS cung cấp nhiều gói thanh toán linh hoạt:

Tại sao MaaS nguy hiểm đến vậy?

Làm thế nào để bảo vệ bản thân và tổ chức?

Trước sự bùng nổ của mô hình “dịch vụ mã độc”, người dùng cần nâng cao cảnh giác:

- Dùng mật khẩu mạnh và duy nhất cho từng tài khoản

- Infostealer sẽ vô dụng nếu mật khẩu bị đánh cắp ở một nơi không thể dùng được ở nơi khác.

- Sử dụng trình quản lý mật khẩu (password manager) để tạo và lưu trữ mật khẩu phức tạp.

- Bật xác thực đa yếu tố (MFA), ưu tiên khóa bảo mật vật lý hoặc ứng dụng xác thực

- SMS OTP đã không còn đủ an toàn trước tấn công AiTM.

- Nếu có thể, hãy dùng khóa bảo mật FIDO2/WebAuthn hoặc ít nhất là ứng dụng xác thực (Google Authenticator, Microsoft Authenticator).

- Cảnh giác với email và tin nhắn lạ

- Phishing vẫn là con đường xâm nhập hàng đầu của MaaS.

- Không nhấp vào link từ nguồn không rõ.

- Kiểm tra kỹ địa chỉ email người gửi.

- Nếu nghi ngờ, hãy vào thẳng website chính thức thay vì click link.

- Cập nhật phần mềm thường xuyên

- Nhiều loại malware khai thác lỗ hổng trong phần mềm lỗi thời.

- Cập nhật hệ điều hành, trình duyệt và ứng dụng ngay khi có bản vá bảo mật.

- Sao lưu dữ liệu quan trọng

- Backup định kỳ sang ổ cứng ngoài (không kết nối mạng) hoặc dịch vụ cloud.

- Đây là “bảo hiểm” hiệu quả nhất nếu bị tấn công ransomware.

- Triển khai các giải pháp an ninh mạng toàn diện

- Đối với doanh nghiệp, để bảo vệ hiệu quả trước MaaS đòi hỏi nhiều lớp phòng thủ kết hợp với nhau, bao gồm: Antivirus / Anti-malware, Endpoint Detection and Response (EDR), Tường lửa, Hệ thống phát hiện/ngăn chặn xâm nhập (IDS/IPS), SIEM,…

Và đặc biệt, con người vẫn là mắt xích yếu nhất trong hệ thống. Vì vậy mỗi cá nhân đều cần được nâng cao nhận thức về an toàn thông tin để có thể nhận ra phishing và social engineering trước khi malware kịp xâm nhập.