Các vụ lừa đảo tài chính và tấn công truy cập từ xa có sự hỗ trợ của malware đang ngày càng gia tăng, trong bối cảnh các cơ sở lừa đảo quy mô công nghiệp ở Đông Nam Á tiếp tục sinh sôi. Nhiều quốc gia trong khu vực đã liên tục phát đi cảnh báo chính thức trong ba năm qua. Song việc truy ngược một dòng malware cụ thể về tận các khu phức hợp khét tiếng này vẫn luôn là bài toán khó cho đến nay.

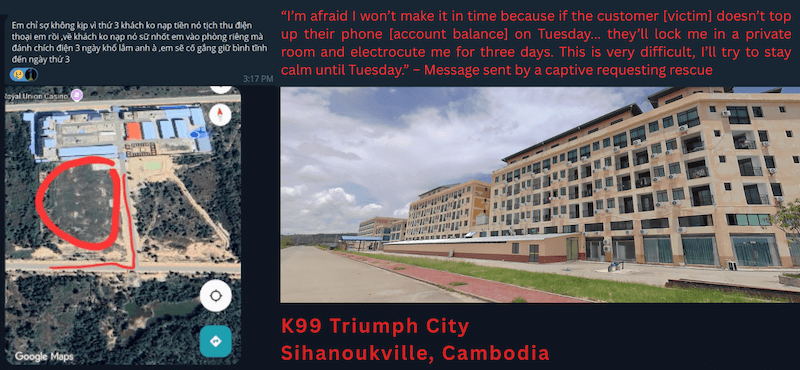

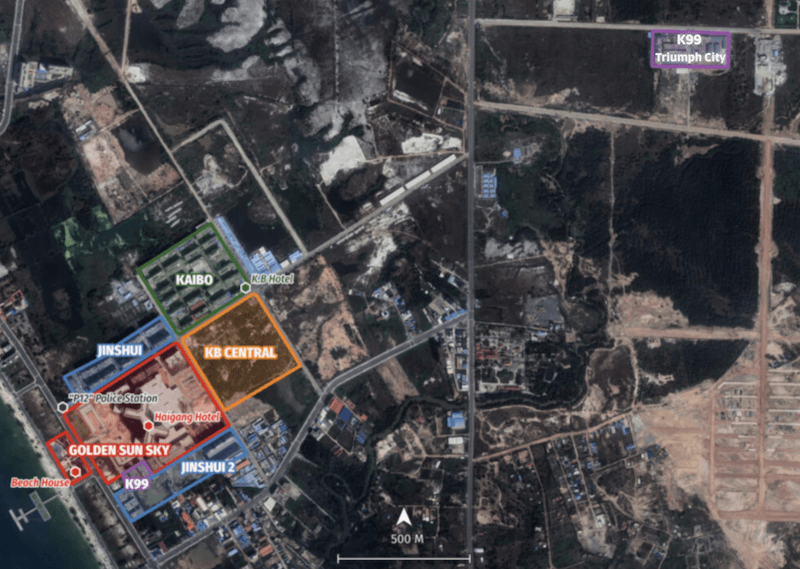

Hợp tác cùng đội ngũ chuyên gia Threat Intel của Infoblox – một công ty an ninh mạng có trụ sở tại California, Hoa Kỳ, Chống Lừa Đảo đã tiến hành điều tra một trojan Android được vận hành từ nhiều địa điểm, trong đó có khu phức hợp K99 Triumph City ở Campuchia. Kết luận này được đưa ra dựa trên phân tích kỹ thuật, lời khai của người đã trốn thoát, và bằng chứng thu được từ bên trong khu phức hợp bởi chính các nạn nhân buôn người.

Khu phức hợp này đã được Liên Hợp Quốc và nhiều tổ chức khác ghi nhận rộng rãi là một trung tâm lừa đảo có mối liên hệ với các chính trị gia quyền lực cấp cao, đồng thời sử dụng lao động cưỡng bức để vận hành các chiến dịch nhắn tin, gọi điện và gửi email độc hại quy mô lớn.

Tiền đề của cuộc điều tra

Phát hiện nền tảng Malware-as-a-Service

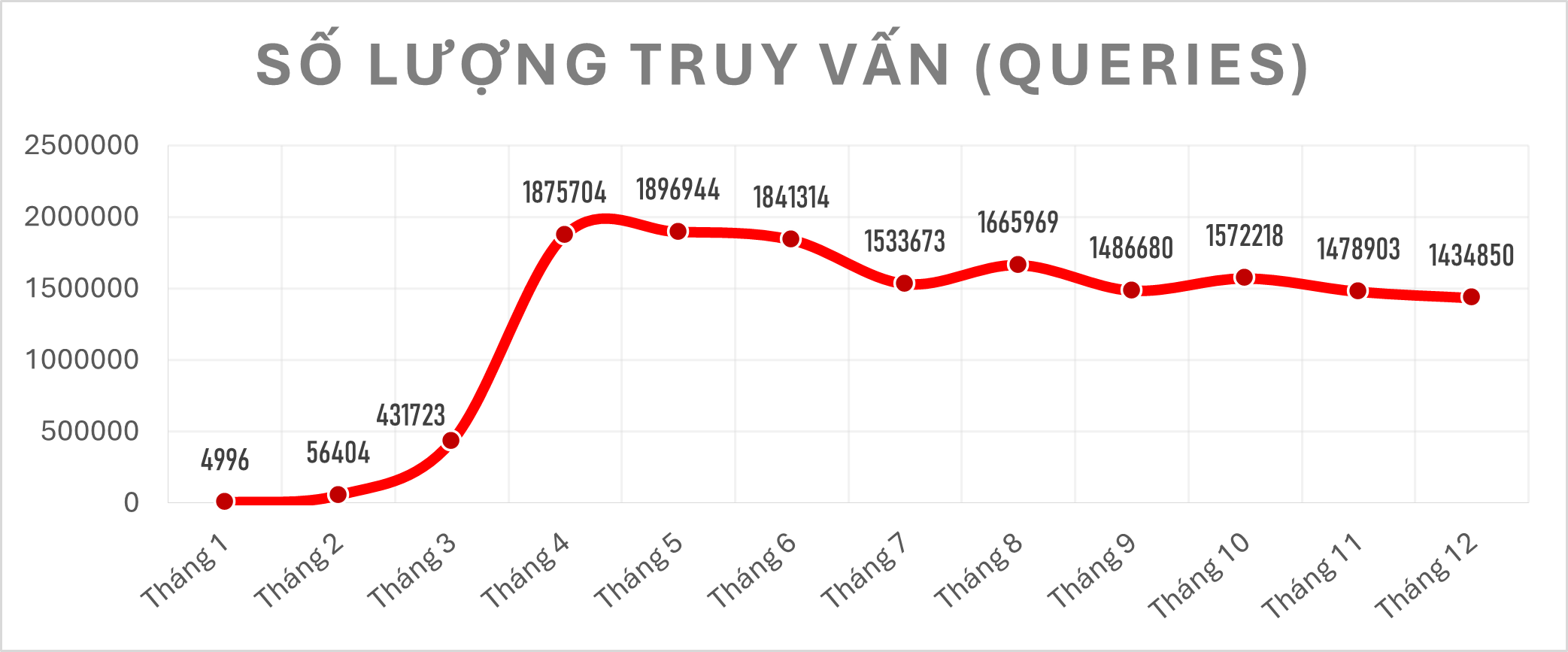

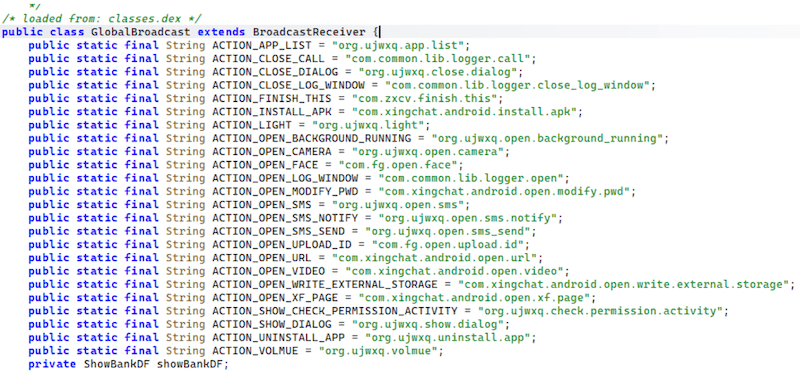

Sự gia tăng đột biến các truy vấn DNS từ môi trường đám mây của khách hàng đã dẫn các chuyên gia Infoblox đến việc phát hiện ra một loại mã độc. Qua phân tích, các chuyên gia xác định được đây là một nền tảng Mã độc dưới dạng dịch vụ (Malware-as-a-Service – MaaS) tinh vi. Nền tảng này có khả năng:

- Giám sát thời gian thực mọi hoạt động trên thiết bị của nạn nhân

- Đánh cắp thông tin đăng nhập và dữ liệu sinh trắc học (vân tay, khuôn mặt)

- Chặn tin nhắn SMS và cuộc gọi

- Truy cập camera và microphone từ xa

- Cài đặt thêm phần mềm độc hại sau khi đã xâm nhập thiết bị

- Kiểm soát toàn bộ thiết bị từ xa như phần mềm giám sát chuyên nghiệp

Các chuyên gia cũng đã phát hiện hàng trăm tên miền được sử dụng để tấn công nạn nhân, trong đó nhiều tên miền được thiết kế tinh vi để mạo danh các cơ quan chính phủ. Những điểm bất thường về DNS này được ghi nhận lần đầu từ một năm trước, nhưng dấu vết của dòng Trojan này có thể bắt nguồn từ ít nhất là năm 2023.

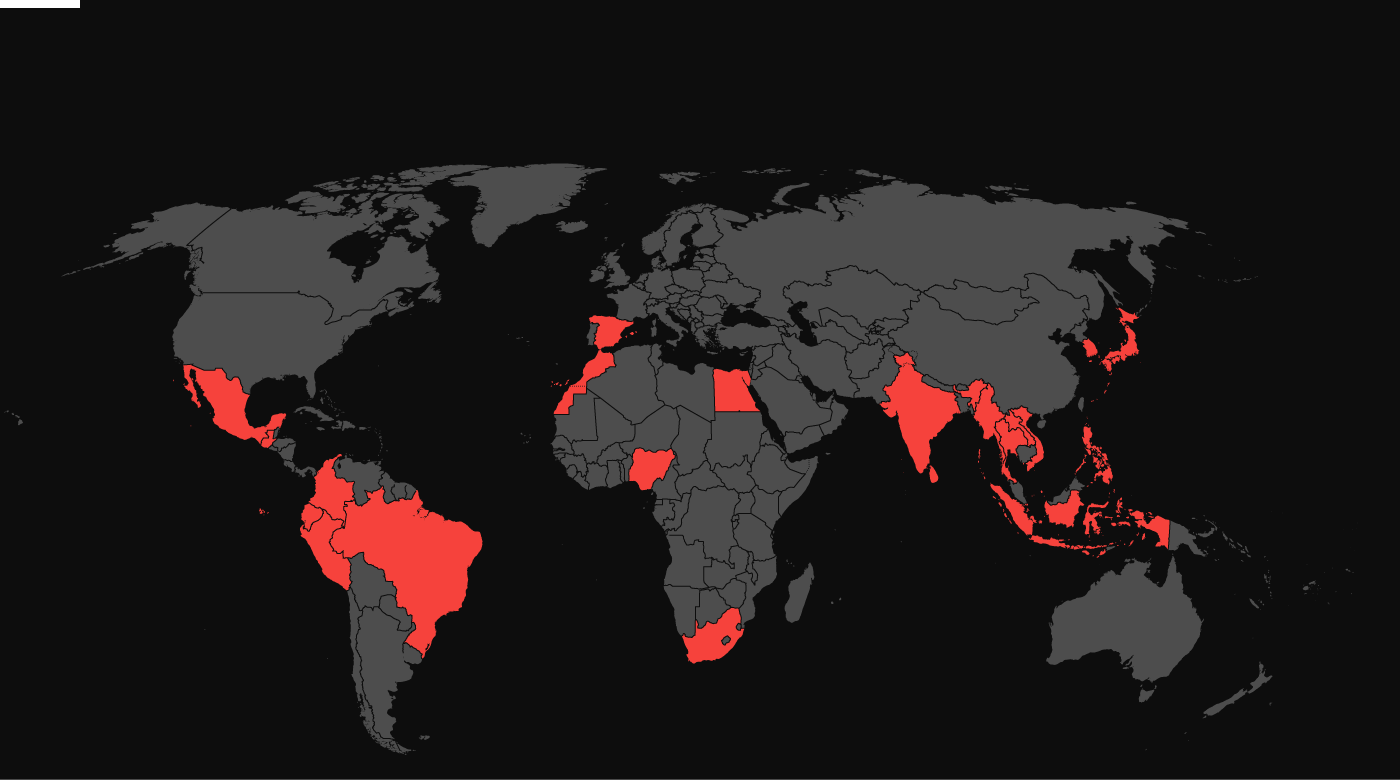

Ước tính có khoảng 35 tên miền mới được đăng ký mỗi tháng. Trong số các khách hàng sử dụng giải pháp Infoblox Threat Defense Cloud, những khu vực chịu ảnh hưởng nặng nề nhất là Đông Nam Á, Châu Âu và Mỹ Latinh. Lượng truy vấn cao nhất được ghi nhận từ các khách hàng tại Indonesia, Thái Lan, Tây Ban Nha và Thổ Nhĩ Kỳ, cho thấy phạm vi hoạt động và khả năng gây tác động trên toàn cầu của nhóm tác nhân này.

Điều tra sâu hơn cho thấy sự trùng lặp về hạ tầng và hành vi giữa nền tảng MaaS này với các hoạt động trước đây của các nhóm tin tặc (threat actors) được định danh Vigorish Viper và Vault Viper. Những mối liên hệ này tiết lộ một chiến dịch lừa đảo đa ngôn ngữ quy mô lớn, nhắm vào nạn nhân tại ít nhất 21 quốc gia trên 4 châu lục (như được thể hiện trong Hình 1).

Dựa trên các dấu hiệu về ngôn ngữ, mô hình hạ tầng và đặc điểm vận hành, các chuyên gia đánh giá mã độc này khả năng cao thuộc về một quản trị viên MaaS nói tiếng Trung chưa rõ danh tính. Người này hiện đang cung cấp dịch vụ cho nhiều hang ổ lừa đảo tại khu vực tiểu vùng sông Mê Kông, vốn được sử dụng làm căn cứ để phát tán mã độc và thực hiện các hành vi lừa đảo trực tuyến. Đã có nhiều báo cáo ghi nhận tình trạng cưỡng bức lao động tại khu vực này.

Bằng chứng từ bên trong khu phức hợp lừa đảo

Từ một số nạn nhân bị giam giữ và ép buộc thực hiện các hành vi lừa đảo bên trong khu phức hợp K99 Triumph City, Chống Lừa Đảo đã thu thập được những bằng chứng cần thiết giúp thiết lập mối liên hệ với dòng Trojan cụ thể này. Những chi tiết then chốt về hoạt động nội bộ của các vụ lừa đảo do những người đã trốn thoát cung cấp, cùng với phân tích malware từ Chống Lừa Đảo đã tạo tiền đề để nhóm điều tra thâm nhập sâu hơn và giám sát hoạt động của chúng theo thời gian thực.

Các chuyên gia đã tận mắt chứng kiến mức độ xâm nhập đáng sợ của trojan này: trao cho kẻ tấn công toàn quyền kiểm soát thiết bị bị nhiễm, cho phép chúng giám sát nạn nhân và đánh cắp dữ liệu trực tiếp. Ngoài ra, nhóm điều tra còn tìm được bằng chứng về các bảng điều khiển C2 (Command and Control) được phân mảnh theo quốc gia mục tiêu (ví dụ: “Nhóm Indonesia,” “Nhóm Brazil,” “Nhóm Ai Cập”), và trong một số trường hợp là theo tên gọi của các “khách hàng” riêng biệt. Điều này cho thấy một cấu trúc phân cấp vận hành bài bản và có sự phối hợp quản lý chặt chẽ.

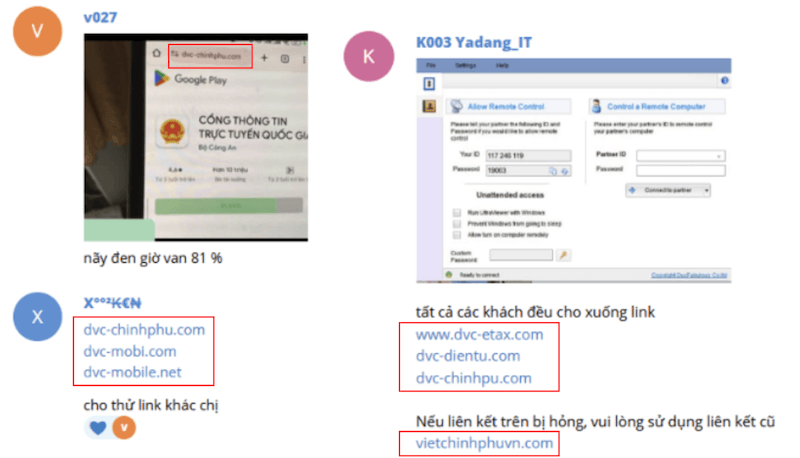

Báo cáo này bao gồm các chi tiết về chiến dịch lừa đảo, được thu thập trực tiếp từ những người từng bị giam cầm tại khu K99 và bị ép tham gia vào các hoạt động tội phạm mạng. Bên cạnh lời kể của nhân chứng, những người thoát thân còn cung cấp các ảnh chụp màn hình là bằng chứng trực tiếp củng cố mối liên kết giữa các tên miền Infoblox đang theo dõi với hoạt động tại khu phức hợp này.

Nguồn gốc và mô hình DNS

Truy vấn DNS bất thường

Vào tháng 3/2025, các chuyên gia từ Infoblox quan sát thấy một đợt tăng trưởng đột biến các truy vấn từ phía khách hàng (Hình 2), song song với việc số lượng đăng ký tên miền tăng mạnh. Dữ liệu cho thấy phần lớn khách hàng bị ảnh hưởng đến từ các quốc gia Đông Nam Á, Châu Âu và Mỹ Latinh; trong đó lưu lượng truy vấn cao nhất đến từ Indonesia, Thái Lan, Tây Ban Nha và Thổ Nhĩ Kỳ. Những dấu hiệu bất thường này đã thúc đẩy họ tiến hành điều tra và cuối cùng phát hiện ra một loại Trojan ngân hàng trên Android (Android banking trojan).

Chiến dịch này hiện vẫn đang hoạt động mạnh mẽ, với khoảng 35 tên miền mới được đăng ký mỗi tháng. Các đối tượng tấn công sử dụng cả tên miền tạo bởi Thuật toán tạo tên miền (RDGA – Registered Domain Generation Algorithm) lẫn các tên miền giả mạo (lookalike domains) – vốn được thiết kế để mạo danh các tổ chức hợp pháp và dịch vụ công nhằm phát tán mã độc.

Các tên miền này được dàn dựng tinh vi để giả mạo ngân hàng, quỹ hưu bổng, tổ chức an sinh xã hội, nhà cung cấp dịch vụ tiện ích (điện, nước), cũng như các cơ quan thuế, xuất nhập cảnh, viễn thông và cơ quan thực thi pháp luật. Bảng dưới đây là một số ví dụ.

| Tên miền | Mục tiêu giả mạo (Quốc gia/Tổ chức) |

|---|---|

| vsgo[.]cc | Hệ thống An sinh Xã hội Philippines |

| nmxgo[.]cc | Cảnh sát Nam Phi |

| orgo[.]cc | Quỹ Hưu trí Nhà nước Indonesia |

| idphil[.]net | Bộ Thông tin và Truyền thông Philippines |

| immigration-kr[.]net | Cục Xuất nhập cảnh Hàn Quốc |

| openbank-es[.]com | Openbank Tây Ban Nha |

| googleplay[.]djppajakgoid[.]com | Tổng cục Thuế Indonesia |

| cedula-registraduria-gov[.]org | Cơ quan Đăng ký Dân sự Quốc gia Colombia |

Phân tích hạ tầng và phương thức dẫn dụ

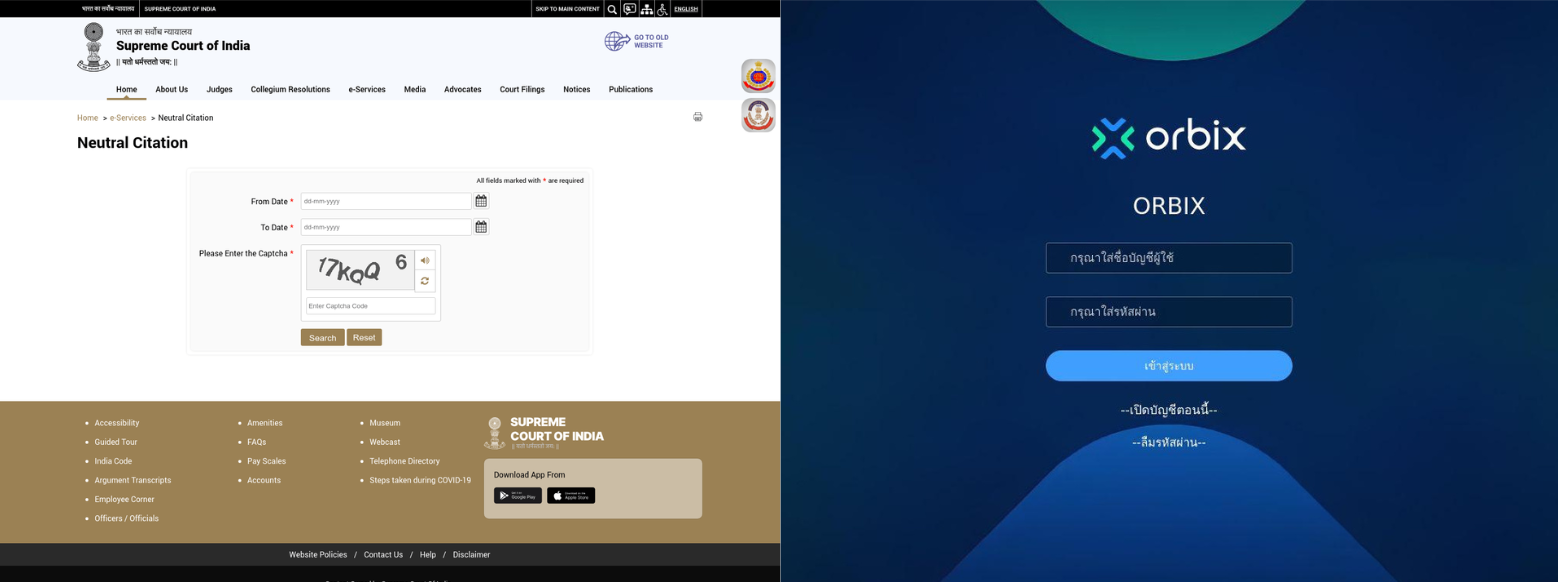

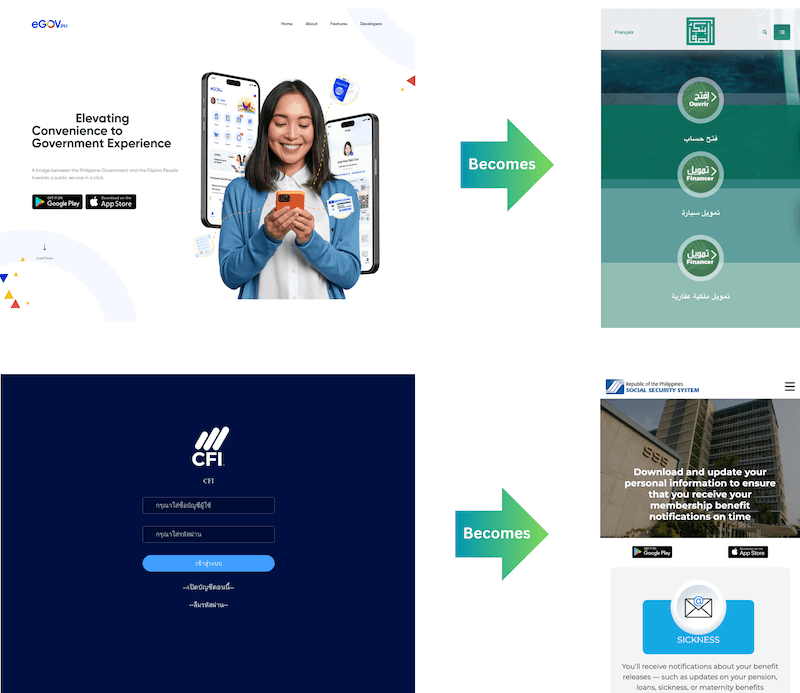

Hình 3 dưới đây cho thấy một số ví dụ về các trang mồi nhử được sử dụng. Gần đây, phạm vi của chiến dịch lừa đảo này đã mở rộng cả về mặt địa lý lẫn bối cảnh, bao gồm các mồi nhử nhắm vào các hãng hàng không và nền tảng thương mại điện tử, cũng như mở rộng sang các quốc gia tại Châu Phi và Mỹ Latinh.

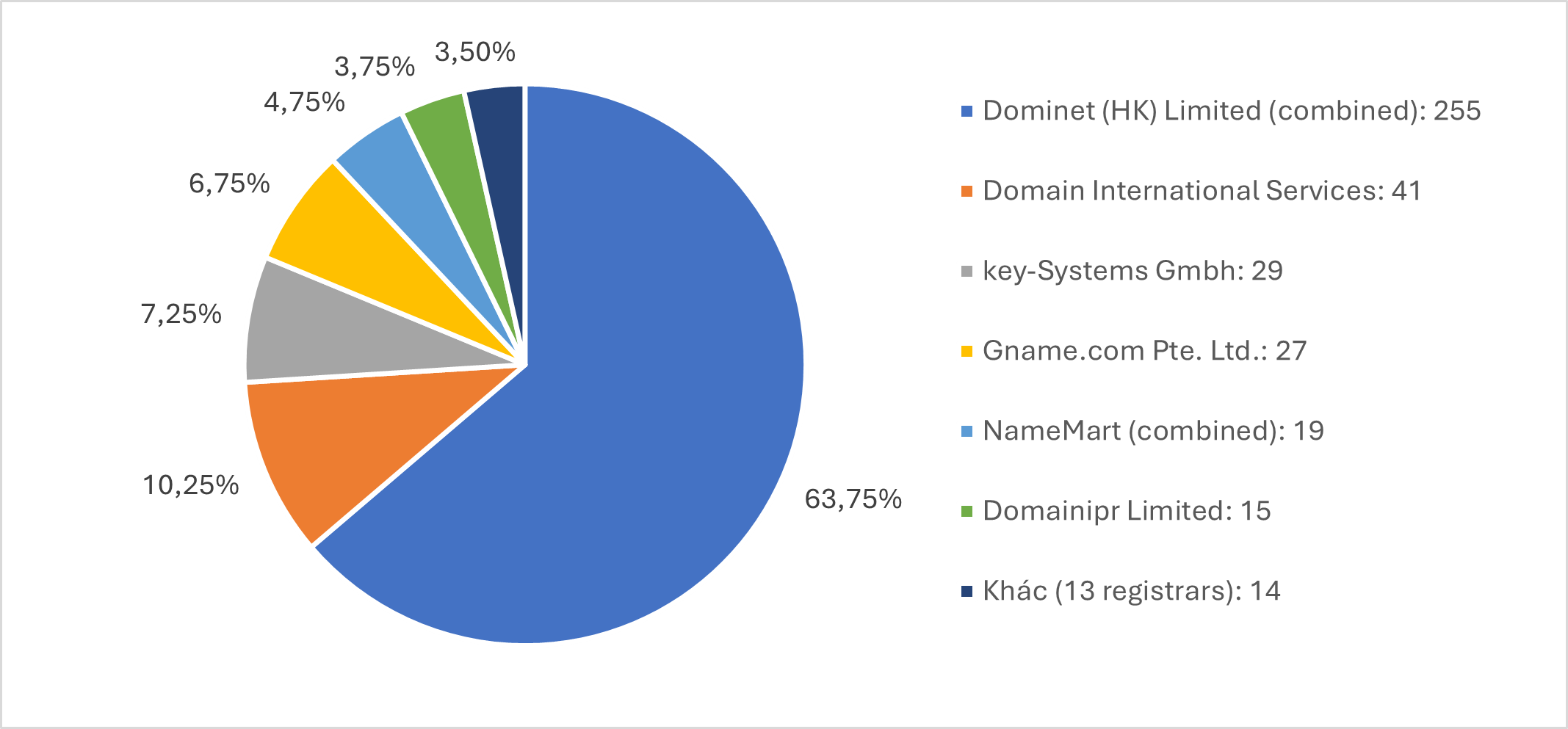

Các chuyên gia đã tiến hành phân tích 400 tên miền mồi nhử được đăng ký trong năm 2025 dùng để lừa đảo và lây nhiễm mã độc cho nạn nhân. Các bằng chứng cho thấy những tên miền này là một phần của một chiến dịch được điều phối và quản lý tập trung, được thiết kế để có thể mở rộng quy mô và duy trì khả năng phục hồi (trước các đợt truy quét).

Việc đăng ký tên miền cho các trang mồi nhử chủ yếu tập trung tại các nhà đăng ký có trụ sở tại Hồng Kông như Dominet (64%), Domain International Services (10%), và Namemart (trước đây là Domain International Services – 7%), chiếm tới 81% hạ tầng được xác định (Hình 4). Nhóm tác nhân này đặc biệt ưu tiên các tên miền cấp cao nhất (TLDs) như .com, .top, và .cc, chiếm khoảng 86% tổng số tên miền. Hầu hết các tên miền này đều được ẩn sau dịch vụ của Cloudflare.

Có một chiến lược rõ rệt trong việc tạo tên miền: sử dụng một tiền tố từ 2 đến 5 ký tự, theo sau là một hậu tố được lựa chọn kỹ lưỡng (thường là ‘go’ hoặc ‘gov’). Điều này nhiều khả năng nhằm mục đích bắt chước các tên miền cấp cao nhất chính thống của chính phủ như .go và .gov, hỗ trợ cho các nỗ lực tấn công phi kỹ thuật (social engineering) và mạo danh cơ quan nhà nước. Trong một số trường hợp, tên miền còn bao gồm các hậu tố chỉ định mục tiêu địa lý cụ thể như ‘ph’, ‘th’ và ‘vn’ (Việt Nam), cũng như các hậu tố dài hơn như ‘ind’, ‘mxco’, ‘peru’ và ‘africa’.

Các tên miền được sử dụng cho hệ thống điều khiển C2 và các bảng quản trị khác có cách đặt tên hơi khác biệt và sử dụng các TLD như .top, .xyz, .vip, và .pro. Tuy nhiên, có một sự ưu tiên rõ rệt cho đuôi .top (chiếm 39 trên tổng số 42 tên miền C2 đang hoạt động). Tất cả các tên miền C2 đều sử dụng nhà đăng ký Domain International Services, Namemart và các máy chủ tên miền (name servers) của DomainNameDNS.

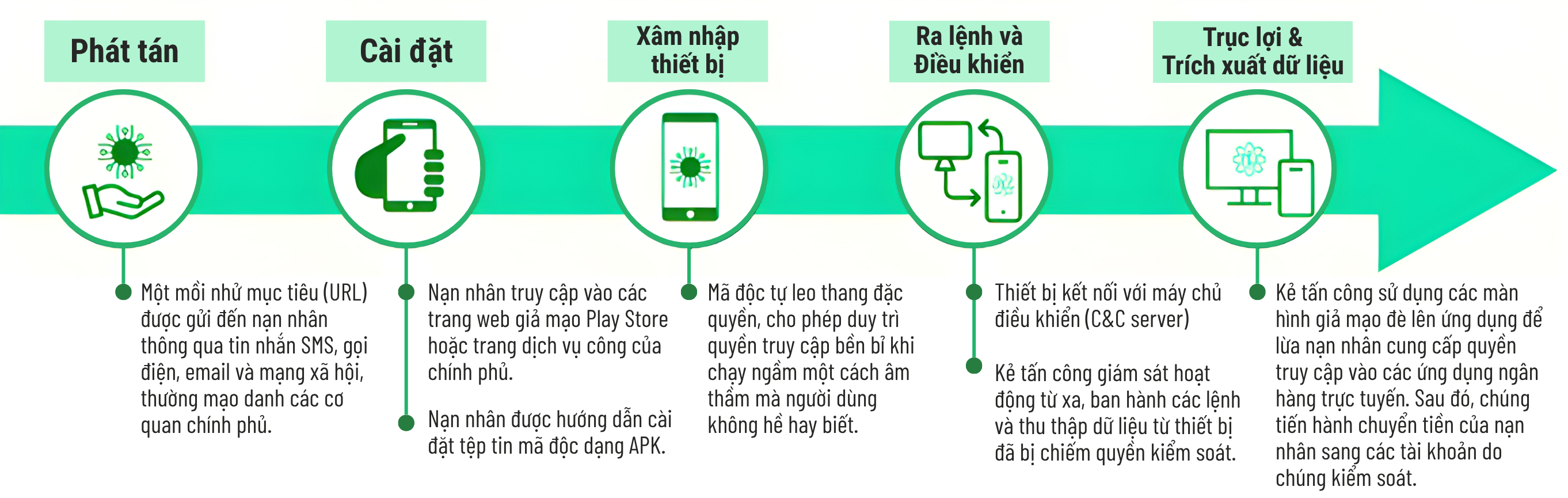

Chuỗi tấn công

Cuộc tấn công bao gồm nhiều giai đoạn và sử dụng một bộ công cụ (kit) có khả năng tùy biến cao, cho phép tạo ra nhiều biến thể khác nhau của mã độc (Hình 5). Thông qua nhiều thủ đoạn dẫn dụ, người dùng bị điều hướng đến một trang web giả mạo các dịch vụ uy tín, thường là các trang liên quan đến ngân hàng hoặc cơ quan chính phủ.

Các trang mồi nhử này yêu cầu người dùng tải xuống một ứng dụng di động. Trang web sử dụng mã JavaScript mã hóa Base64 để phân phối một tệp Trojan dưới dạng APK có dung lượng 23MB. Khi người dùng nhấn nút tải xuống, đoạn mã này sẽ tải tệp tin theo từng phân đoạn nhỏ (chunked segments) đồng thời hiển thị một thanh tiến trình giả, cuối cùng dẫn đến việc cài đặt mã độc lên thiết bị.

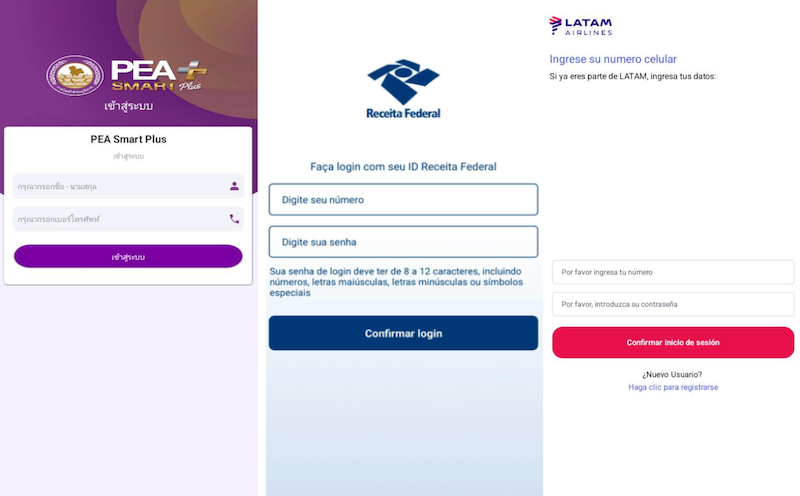

Sau khi tệp APK được thực thi, ứng dụng sẽ hiển thị một màn hình đăng nhập giả mạo, tương tự như các ví dụ trong Hình 6. Giao diện đăng nhập thực tế sẽ thay đổi tùy thuộc vào mục tiêu cụ thể của từng chiến dịch tấn công.

Một khi đã được cài đặt, mã độc sẽ vận hành như một Trojan ngân hàng đa năng với hàng loạt khả năng giám sát và xâm nhập. Như trong Hình 7, các chức năng cốt lõi của mã độc bao gồm: điều khiển từ xa theo thời gian thực, chặn tin nhắn SMS và cuộc gọi, truy cập camera và micro, thu thập thông tin xác thực và khả năng cài đặt thêm các phần mềm độc hại khác. Nó còn chứa một module định danh thiết bị (device fingerprinting) toàn diện nhằm thu thập một cách hệ thống các thông tin chi tiết về phần cứng và hệ thống, sau đó tổng hợp và gửi về máy chủ C2 của kẻ tấn công.

Bên trong mã độc

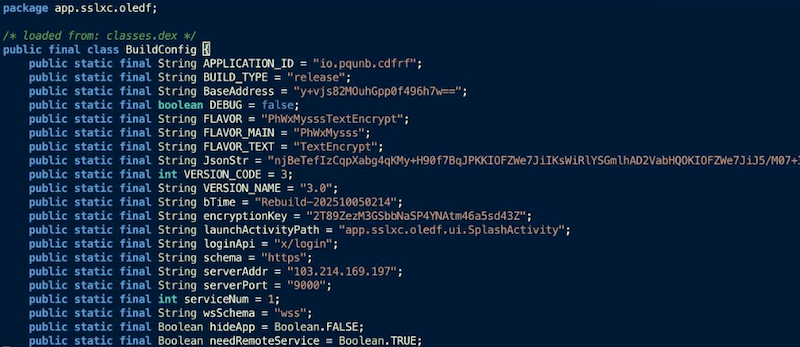

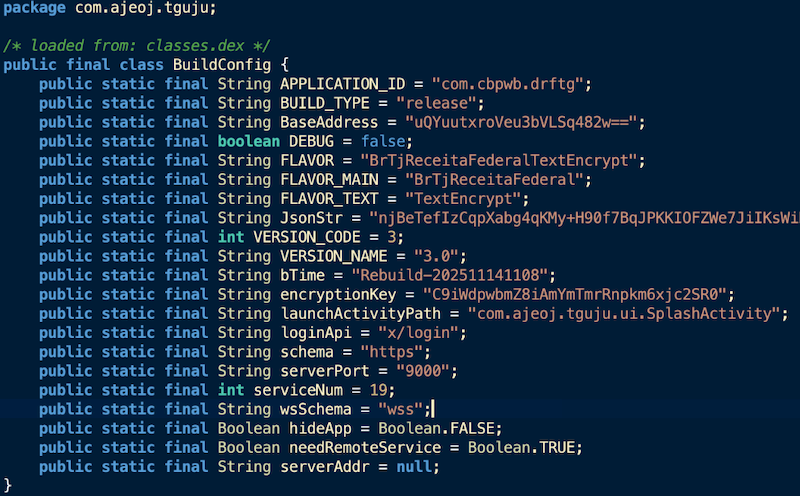

Phân tích các mẫu tấn công

Như trong Hình 8 và 9, khi xem xét mã nguồn, các chuyên gia Chống Lừa Đảo nhận thấy một số mẫu (samples) thời kỳ đầu bao gồm các thông tin được mã hóa cứng như địa chỉ IP, cổng kết nối (port), API đăng nhập, khóa giải mã và các dữ liệu khác; trong khi đó, các mẫu sau này sử dụng một hàm giải mã nội bộ để truy xuất địa chỉ IP một cách linh hoạt trong quá trình thực thi, nhằm loại bỏ mọi dấu vết tĩnh khỏi bộ mã nguồn. Sự thay đổi này, kết hợp với các mốc thời gian được cập nhật trong BuildConfig, cho thấy mã độc vẫn đang được phát triển một cách tích cực.

Truy tìm các máy chủ C2

Dựa trên tính bảo mật vận hành (OPSEC) còn yếu kém trong các mẫu cũ, có thể suy đoán rằng những sai lầm khác cũng sẽ xuất hiện. Không mất quá nhiều thời gian để Chống Lừa Đảo tìm thấy một máy chủ C2 bị lộ do thiếu các biện pháp kiểm soát truy cập phù hợp. Điều này cho phép các nhà điều tra giám sát hoạt động của nhiều kẻ vận hành, đồng thời quan sát trực tiếp quá trình lây nhiễm và hành vi của kẻ tấn công theo thời gian thực.

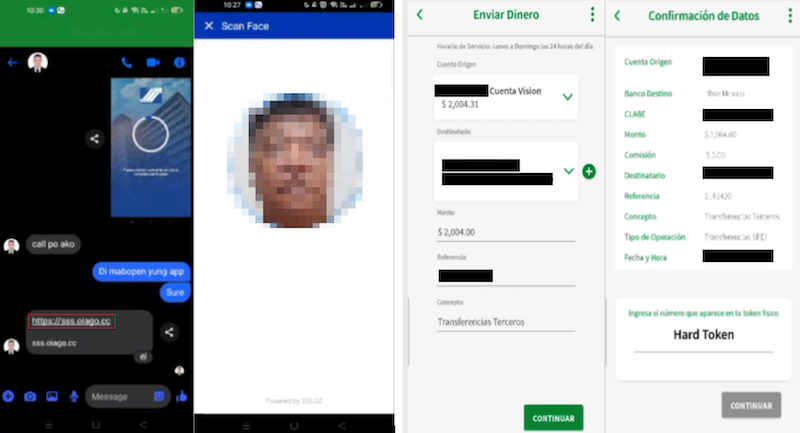

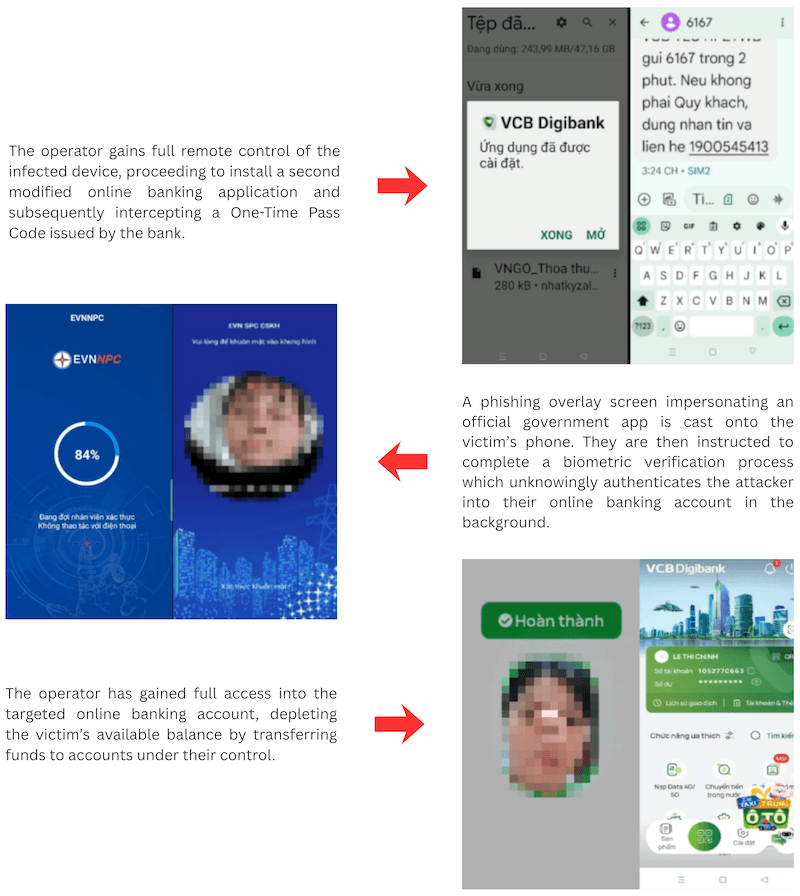

Thông qua việc truy cập vào cơ sở hạ tầng bị lộ, các chuyên gia đã quan sát thấy những kẻ vận hành đang triển khai các hộp thoại yêu cầu quyền truy cập có thể tùy chỉnh và các màn hình giả mạo đè lên ứng dụng (overlay) để lừa đảo nạn nhân. Đồng thời, chúng trích xuất nhiều dữ liệu khác nhau bao gồm danh bạ, ghi chú, ảnh, tin nhắn SMS và nhật ký cuộc gọi. Những dữ liệu này có thể được sử dụng ngay lập tức để hỗ trợ các cuộc tấn công tiếp theo. Những kẻ vận hành còn sử dụng một bảng điều khiển (admin panel) trên nền web để quản lý đồng thời nhiều thiết bị bị nhiễm, với các quy trình làm việc khác nhau tùy thuộc vào từng nạn nhân cụ thể.

Như trong Hình 10, trong quá trình vận hành, nạn nhân sẽ thấy một màn hình overlay yêu cầu xác minh kỹ thuật số hoặc định danh điện tử (KYC). Trong lúc đó, kẻ tấn công đồng thời kích hoạt tính năng thu thập sinh trắc học ở chế độ chạy ngầm. Dữ liệu nhận diện khuôn mặt sau đó được sử dụng để đăng nhập vào ứng dụng ngân hàng trực tuyến của nạn nhân mà họ không hề hay biết. Bằng cách chặn mã OTP qua SMS từ ngân hàng, kẻ vận hành có toàn quyền truy cập vào tài khoản ngân hàng của nạn nhân và có thể chuyển tiền đến bất cứ đâu chúng muốn.

sss.oiago[.]cc qua Facebook Messenger; 2) Kẻ vận hành sau đó triển khai màn hình giả mạo xác thực KYC; 3) và 4) Kẻ vận hành đang thực hiện rút tiền của nạn nhân từ ngân hàng BBVA Mexico.Quản trị viên MaaS này sử dụng các tên miền phụ (subdomain) đặc trưng, bao gồm ‘kef’, ‘ador’, ‘rpc’, cũng như ‘adm’ và ‘apim’ cho máy chủ C2 và các bảng quản lý ứng dụng Android khác nhau. Việc sử dụng các tên miền phụ có tính quy luật giúp các chuyên gia tạo ra các “chữ ký nhận dạng” để phát hiện thêm các máy chủ điều khiển (C2) khác. Các máy chủ này thường được thiết lập để phục vụ cùng lúc cho nhiều nhóm tội phạm khác nhau. Hệ thống này bao gồm hàng loạt bảng điều khiển C2 được phân loại cụ thể theo quốc gia mục tiêu (như nhóm Indonesia, Brazil, Ai Cập), hoặc theo tên riêng của từng khách hàng thuê dịch vụ. Điều này chứng tỏ quy mô vận hành rất chuyên nghiệp và có sự phối hợp chặt chẽ.

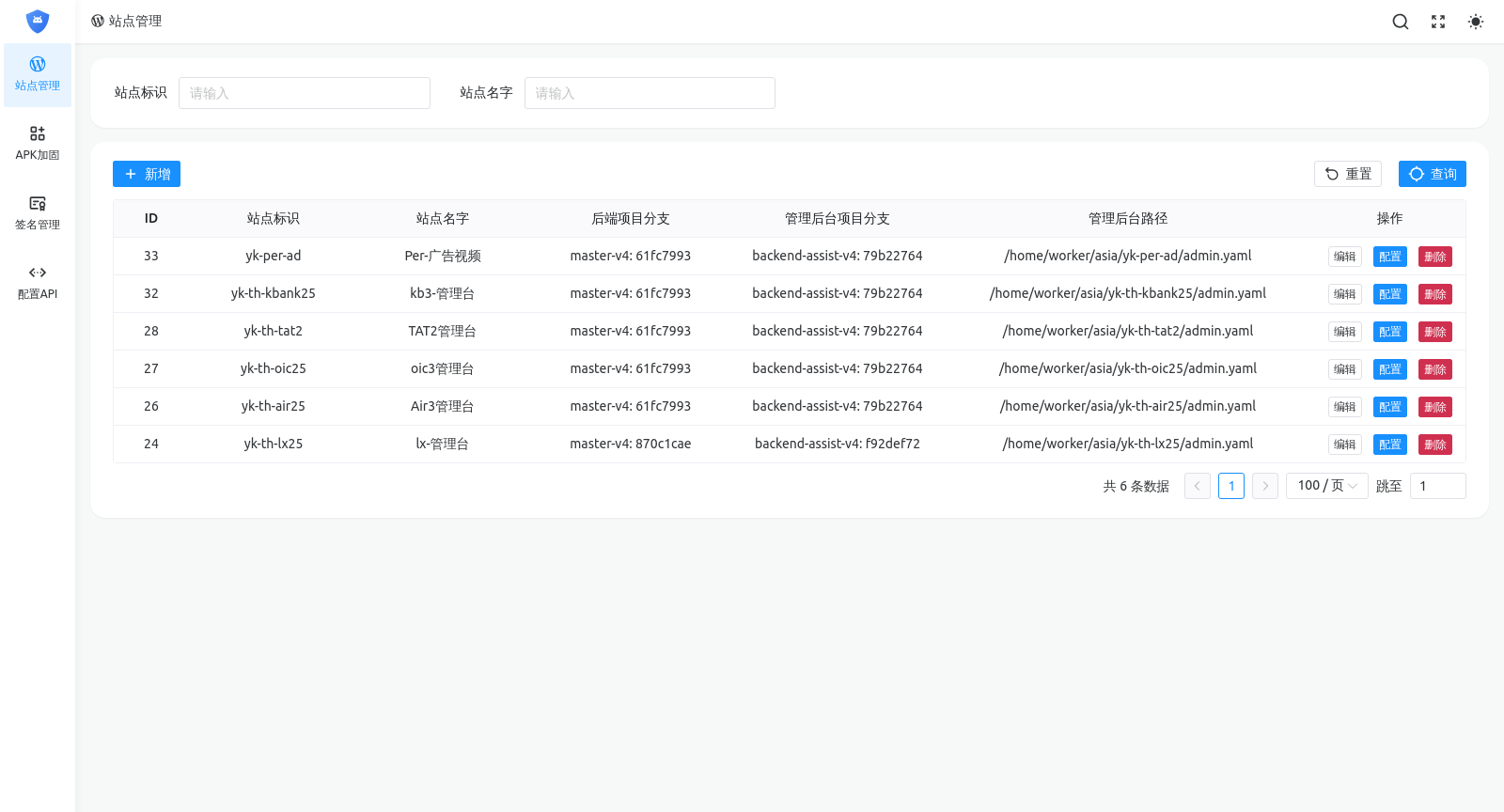

Phân tích hạ tầng quản lý

Đi sâu vào phân tích, các chuyên gia còn phát hiện các phân khu chuyên biệt dùng để phát triển các ứng dụng ngân hàng đã được chỉnh sửa và kỹ thuật dịch ngược (reverse engineering), thử nghiệm nhận diện khuôn mặt và vượt qua cơ chế phát hiện mã độc. Thậm chí, chúng còn tích hợp cả chatbot AI và công nghệ giả mạo giọng nói (deepfake) vào quy trình tấn công. Các hình ảnh minh họa được thể hiện tại Hình 11 và 12.

Khi phân tích sâu vào nền tảng quản lý APK của quản trị viên dịch vụ MaaS (một sự mỉa mai khi nó nằm trên tên miền safeapk[.]xyz), các chuyên gia Chống Lừa Đảo đã phát hiện nhiều ứng dụng tùy chỉnh được thiết kế để giả mạo các tổ chức tại Thái Lan. Như trong Hình 13, danh sách này bao gồm các ứng dụng giả mạo Thai Airways, Ngân hàng Kasikorn, LX International, Văn phòng Ủy ban Bảo hiểm (OIC) và Tổng cục Du lịch Thái Lan. Những phát hiện này nhất quán với các chiến dịch tấn công từng được ghi nhận thông qua lịch sử bản ghi DNS.

Phân tích cơ sở hạ tầng và các tên miền liên quan cho thấy cùng một hệ thống này đã được sử dụng cho các hoạt động khác nhau, bao gồm phishing, lừa đảo đầu tư tiền điện tử hay pig butchering. Chúng đã sử dụng các tên miền như lx-yindu[.]top và orbiixtrade[.]com để giả mạo Tòa án Tối cao Ấn Độ và nền tảng giao dịch tiền điện tử Orbix của Thái Lan (Hình 14), trong đó tên miền giả mạo Tòa án Ấn Độ đã được báo cáo trong một thông báo chính thức của Chính phủ nước này.

OPSEC thực sự khó (đặc biệt là khi sử dụng lao động cưỡng bức)

Nạn nhân lên tiếng từ bên trong

Cuối năm 2025, một số người bị giam giữ đã liên hệ với Chống Lừa Đảo để xin giải cứu từ một khu phức hợp tại Sihanoukville, Campuchia – một trung tâm tội phạm mạng có liên hệ với nhóm Vigorish Viper. Những người này khai rằng họ bị đánh đập và tra tấn bằng điện do không đạt chỉ tiêu hiệu suất. Cáo buộc này hoàn toàn nhất quán với các báo cáo của Liên Hợp Quốc và nhiều tổ chức khác đã ghi nhận các sự việc tương tự tại khu vực này trong những năm gần đây.

Sau khi được giải cứu thành công khỏi tổ hợp K99, các nạn nhân đã cung cấp cho nhóm điều tra nhiều bằng chứng quan trọng: từ nhật ký chat trong nhóm kín, ảnh chụp màn hình, đến các dữ liệu liên quan khác. Những tài liệu này không chỉ củng cố các phát hiện trước đó mà còn xác nhận sự tồn tại của hoạt động phân phối mã độc và lừa đảo dưới dạng dịch vụ (MaaS) đang vận hành trên hạ tầng liên quan. Đáng chú ý, bằng chứng thu được cho thấy một số tên miền trong cụm dữ liệu ban đầu của Infoblox (Hình 15) đã trực tiếp được sử dụng trong các chiến dịch lừa đảo, qua đó cung cấp cơ sở vững chắc để kết luận rằng toàn bộ chuỗi phát hiện này có liên quan trực tiếp đến địa điểm K99 (Hình 16).

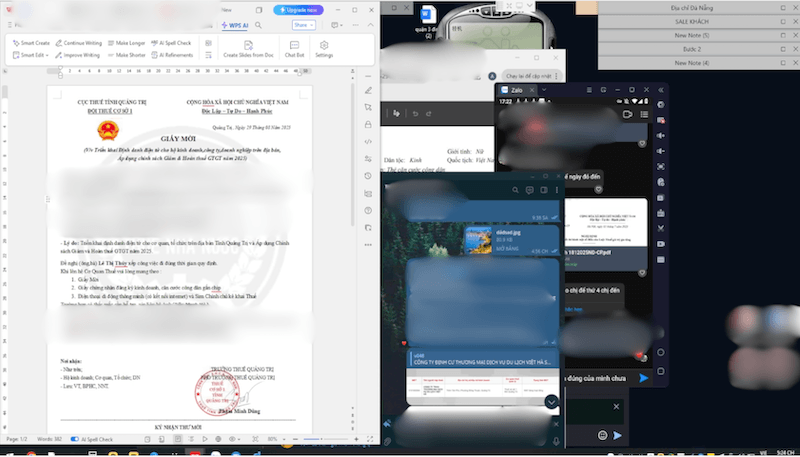

Các chuyên gia tiến hành kiểm tra thiết bị làm việc của một nạn nhân trong cuộc và tìm được cấc hồ sơ nạn nhân mục tiêu được xây dựng dựa trên dữ liệu cá nhân cùng với thông tin doanh nghiệp chi tiết, cũng như các kịch bản tấn công đã được soạn sẵn và tài liệu chính phủ giả mạo nhằm phục vụ cho các mục đích social engineering. Đáng chú ý là một thông báo giả mạo cơ quan nhà nước liên quan đến một chương trình định danh kỹ thuật số và giảm thuế VAT mới dành cho doanh nghiệp Việt Nam đã đăng ký được sử dụng để gửi đến chủ doanh nghiệp hoặc nhân viên mục tiêu. Các chiến dịch liên quan còn mạo danh hàng chục dịch vụ công khác, từ nhà cung cấp điện nước đến cơ quan thực thi pháp luật.

Quy trình lừa đảo và chiếm đoạt tài sản

Theo lời kể của người thoát thân từ trại lừa đảo, các nhân viên tại đây ban đầu sẽ liên lạc với mục tiêu qua điện thoại bằng phần mềm eyeBeam (một loại phần mềm gọi điện qua internet – VoIP) để mạo danh cán bộ chính phủ. Sau đó, chúng chuyển hướng giao tiếp sang ứng dụng nhắn tin phổ biến là Zalo và gửi một đường link hoặc mã QR dẫn nạn nhân đến trang mồi nhử (đã mô tả ở trên). Tại đây, chúng hướng dẫn nạn nhân cài đặt tệp APK độc hại và yêu cầu cấp các quyền truy cập nâng cao trên thiết bị, đồng thời bảo nạn nhân hãy phớt lờ mọi cảnh báo an ninh từ hệ thống.

Sau đó, kẻ vận hành sẽ giám sát chặt chẽ thiết bị đã bị nhiễm mã độc trước khi sử dụng các thông tin đăng nhập thu thập được để truy cập vào ứng dụng ngân hàng của nạn nhân. Chúng tiến hành đánh chặn mã xác thực một lần (OTP) qua tin nhắn SMS để xác minh danh tính, cuối cùng là thao túng nạn nhân thực hiện quy trình xác thực sinh trắc học (nhận diện khuôn mặt) thông qua một màn hình overlay trông rất chuyên nghiệp. Đến thời điểm này, nạn nhân hoàn toàn tin rằng những hành động này là cần thiết để tuân thủ “chương trình mới của chính phủ”.

Thực tế phũ phàng là nạn nhân vừa hoàn thành bước cuối cùng để trao cho kẻ lừa đảo quyền truy cập toàn diện vào tài khoản ngân hàng trực tuyến của mình. Trình tự các sự kiện này được thể hiện trong Hình 18 dưới đây, sử dụng các hình ảnh ghi lại từ một cuộc tấn công thực tế.

Tập đoàn K99 và mối liên hệ với Vigorish Viper và Vault Viper

Theo các hồ sơ đăng ký doanh nghiệp chính thức, khu phức hợp K99 Triumph City thuộc sở hữu của Tập đoàn K99 (Campuchia). Đây là một tập đoàn đa ngành hoạt động trong các lĩnh vực casino, đánh bạc trực tuyến, phát triển bất động sản và đầu tư. Tập đoàn này do ông trùm Rithy Raksmei (còn gọi là Xie Liguang) làm chủ tịch. Ông này là thành viên trong gia tộc của Thượng nghị sĩ Kok An – một trong những người giàu nhất Campuchia, người từng bị truyền thông nêu tên là đối tượng bị nhà chức trách Thái Lan truy nã vì liên quan đến lừa đảo qua mạng và rửa tiền.

Cả hai cá nhân này gần đây đã được nêu tên trong nghị quyết của Hạ viện Hoa Kỳ (H.R. 5490) với cáo buộc là những cá nhân nước ngoài liên quan đến các tổ chức tội phạm xuyên quốc gia, duy trì các hoạt động lừa đảo trực tuyến quy mô lớn. Các báo cáo cũng mô tả họ là những người tạo điều kiện cho các mạng lưới tội phạm hoạt động tại Đông Nam Á thông qua các mối quan hệ đối tác kinh doanh chính thức. Trong đó bao gồm các băng nhóm do trùm xã hội đen Alvin Chau (Tập đoàn Suncity) dẫn đầu và Dong Lecheng (người đang chịu lệnh trừng phạt từ Anh và Mỹ), cùng nhiều đối tượng khác liên quan đến một trong những cụm trung tâm lừa đảo khét tiếng nhất tại Sihanoukville, Campuchia, thường được gọi là “Chinatown” (Hình 19).

Theo một báo cáo trước đây của Infoblox, “Chinatown” (Khu phố Tàu) là một khu vực biệt lập bao gồm nhiều sòng bạc và khu phức hợp lừa đảo được canh phòng cẩn mật. Kể từ khi bắt đầu phát triển vào khoảng năm 2017, nơi đây đã nhanh chóng trở thành một trong những trung tâm lừa đảo công nghệ cao lớn nhất thế giới. Các dự án này có mối liên hệ sâu rộng với các mạng lưới tội phạm nói tiếng Trung gắn liền với tên tuổi của Kok An và Rithy Raksmei.

Sự tập trung của các tác nhân tại khu vực này cho thấy một hệ sinh thái có tính tập trung cao độ, nơi một nhóm nhỏ những “người trong cuộc” có quan hệ chính trị đóng vai trò là những bên tạo điều kiện then chốt, cung cấp quyền tiếp cận, sự bảo kê và duy trì hoạt động thông suốt cho các nhóm tội phạm xuyên quốc gia. Các cá nhân liên quan đến những khu phức hợp này đã được ghi nhận là có liên kết với các băng đảng tội phạm khu vực thông qua các buổi ký kết hợp tác rầm rộ, cấu trúc doanh nghiệp chồng chéo và sử dụng chung hạ tầng kỹ thuật.

Các báo cáo gần đây từ các nhóm nhân quyền và các nguồn tin khác cho thấy K99 Triumph City vẫn đang hoạt động tích cực bất chấp các đợt truy quét tội phạm mạng và lừa đảo của chính phủ Campuchia – một kịch bản thường thấy trong các mạng lưới trung tâm lừa đảo quy mô lớn.

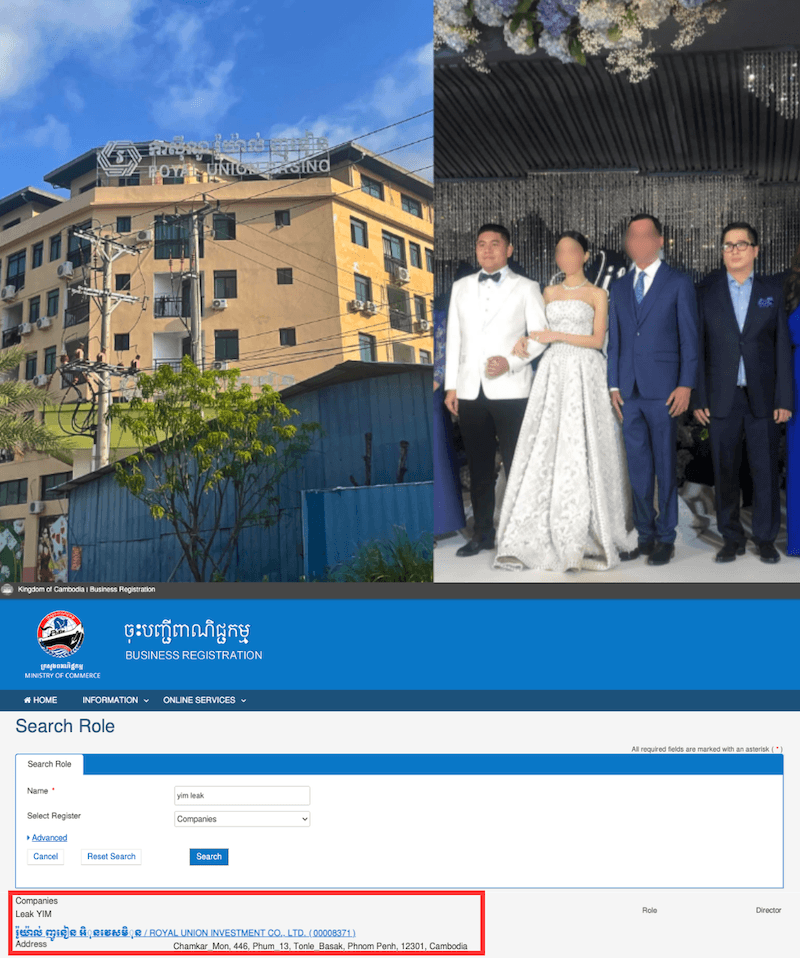

Bên cạnh những liên kết đã được báo cáo của K99 với Thượng nghị sĩ Kok An, mạng lưới này từ lâu đã được mô tả là có mối quan hệ mật thiết với giới tinh hoa chính trị và quân sự Campuchia (được thể hiện trong các Hình 20, 21 và 22). Đáng chú ý nhất là việc K99 nằm cùng địa điểm với công ty đầu tư và sòng bạc Royal Union, cùng cựu Giám đốc của công ty này là Yim Leak – con trai của Phó Thủ tướng Yim Chhay Ly. Yim Leak cũng là cái tên được nhắc đến trong dự thảo Đạo luật Triệt phá các Băng đảng Lừa đảo Nước ngoài của Quốc hội Hoa Kỳ. Một chi tiết thú vị là các hồ sơ lịch sử về sự tham gia của Leak trong công ty đã bị xóa khỏi sổ đăng ký kinh doanh chính thức của Campuchia trong những tháng gần đây. Tuy nhiên, may mắn là các nhà điều tra đã lưu giữ các bản sao này.

Vào tháng 2 năm 2026, Văn phòng Phòng chống Rửa tiền (AMLO) và Tòa án Dân sự Thái Lan đã ban hành lệnh tạm thời tịch thu tài sản trị giá 13,07 tỷ THB (khoảng 407 triệu USD) liên quan đến Yim Leak, Kok An và các đối tượng khác trong khuôn khổ các cuộc điều tra về hoạt động lừa đảo công nghệ cao xuyên quốc gia.

Hoạt động dai dẳng và khả năng thích ứng

Hạ tầng độc hại của nhóm tác nhân này vẫn đang hoạt động và có khả năng phục hồi cực cao. Tại thời điểm viết báo cáo, hàng trăm tên miền đang hỗ trợ nhiều chiến dịch diễn ra đồng thời trên cả ba châu lục. Các hoạt động liên quan đến hạ tầng này liên tục biến đổi và mở rộng, duy trì các chiến dịch quy mô lớn nhắm vào các quốc gia như Thái Lan, Indonesia, Philippines và Việt Nam, đồng thời đang đa dạng hóa mục tiêu sang khu vực Châu Phi và Mỹ Latinh.

Hoạt động giám sát liên tục cho thấy việc xoay vòng tên miền (domain rotation) diễn ra bền bỉ thông qua các thuật toán RDGA và đăng ký tên miền giả mạo mới, chứng tỏ nhu cầu không ngừng từ các mạng lưới tội phạm trong khu vực. Các chuyên gia cũng ghi nhận việc tích hợp liên tục các mồi nhử mới cùng với việc tái sử dụng các tên miền cũ để phục vụ cho các chiến dịch mới.

Hình 23 minh họa cụ thể sự thay đổi này: một tên miền từ mồi nhử mạo danh chính phủ Philippines đã chuyển sang nhắm vào khách hàng của một ngân hàng tại Ma-rốc; hay một tên miền khác vốn dùng cho lừa đảo đầu tư tại Thái Lan đã được thay đổi mục đích để mạo danh chính phủ Philippines nhằm phát tán tệp APK độc hại.

Nghiên cứu của nhóm điều tra cho thấy sự nhạy bén và linh hoạt của các nhóm tội phạm tại các trung tâm lừa đảo trong việc nhanh chóng đưa các công cụ sẵn có vào vận hành thực tế. Với nguồn nhân lực đa ngôn ngữ dồi dào, năng lực kỹ thuật ngày càng tăng và lợi nhuận khổng lồ, chúng không chỉ áp dụng mà còn tùy biến và thương mại hóa mã độc, hạ tầng cùng các kỹ thuật tấn công social engineering thành những mô hình tấn công linh hoạt và có khả năng mở rộng cao.

Những gì đang hiện hữu là một hệ sinh thái nhanh nhạy, mang tính thử nghiệm và được thúc đẩy mạnh mẽ bởi lợi ích thương mại, nơi các công cụ liên tục được tái sử dụng, cải tiến và tái triển khai để tối đa hóa phạm vi tiếp cận và lợi nhuận. Trong môi trường này, sự “đổi mới” không phải là rào cản mà là tiêu chuẩn cơ bản, cho phép các mạng lưới này duy trì và mở rộng các hoạt động lừa đảo đa thị trường phức tạp với tốc độ cực nhanh.

Bài viết này là sản phẩm hợp tác giữa Infoblox Threat Intel và Chống Lừa Đảo. Toàn bộ phân tích kỹ thuật và bằng chứng hình ảnh có nguồn gốc từ nghiên cứu chung của hai tổ chức. Bài viết gốc: Infoblox Blog.